براساس پژوهش جدید، آسیبپذیریهای با شدت بالا در پروتکل ارتباطی پیشرفتهای که توسط اپراتورهای شبکهی تلفن همراه (MNO) استفاده شده، ممکن است برای استراق سمع دادههای کاربر، جعل هویت، کلاهبرداری و حملات منع سرویس مورد استفاده قرار گیرند. این یافتهها بخشی از یک گزارش جدید تحت عنوان «آسیبپذیریهای موجود در شبکههای LTE و ۵G» هستند که توسط شرکت امنیت سایبری مستقر در لندن به نام Positive Technologies در هفتهی گذشته منتشر شد. این گزارش شامل نتایج ارزیابیهای امنیتی انجامشده از طرف ۲۸ اپراتور مخابراتی در اروپا، آسیا، آفریقا و امریکای جنوبی در بازهی زمانی بین سال ۲۰۱۸ تا ۲۰۱۹ میلادی است.

استاندارد ارتباطات مبتنیبر پروتکل اینترنت که تحت تأثیر این آسیبپذیری قرار گرفته است، GPRS Tunnelling Protocol (GTP) نامیده میشود و مجموعهای از قوانین حاکم بر ترافیک داده در شبکههای ۲G، ۳G و ۴G را تعریف میکند. همچنین پایه و اساس شبکهی اصلی GPRS و Evolved Packet Core (EPC) را تشکیل میدهد، بنابراین به کاربران این امکان را میدهد که هنگام حرکت از مکانی به مکان دیگر اتصال خود را به اینترنت حفظ کنند.

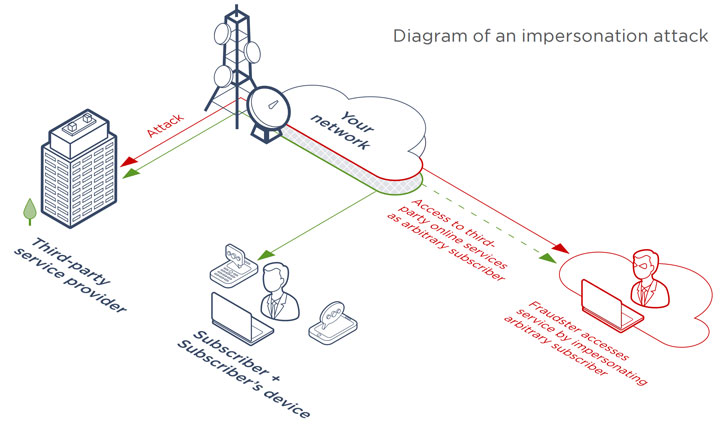

این شرکت بیان کرد که پروتکل GTP دارای چند آسیبپذیری است که هم اپراتورهای تلفن همراه و هم کلاینتهای آنها را تهدید میکند. درنتیجه، مهاجمان میتوانند در تجهیزات شبکه مداخله کنند و ارتباطات کل یک شهر را قطع کنند، برای دسترسی به منابع مختلف هویت کاربران را جعل کنند و با هزینهی اپراتور یا مشترکین از سرویسهای شبکه استفاده کنند.

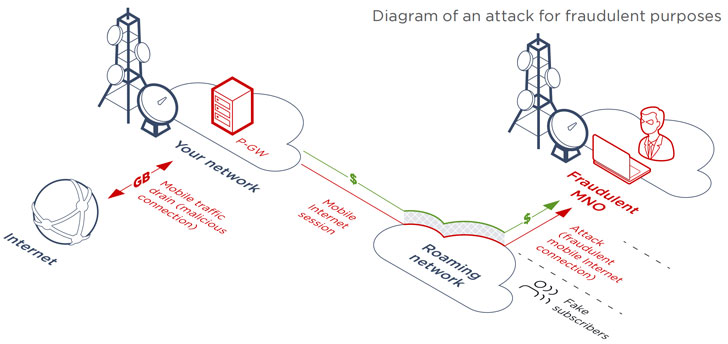

آسیبپذیری اصلی ناشی از این است که این پروتکل مکان واقعی مشترک را بررسی نمیکند، بنابراین بررسی صحت ترافیک ورودی را دشوار میکند. دومین مشکل معماری در نحوهی تأیید گواهینامههای مشترکین است، بنابراین به عاملان بد اجازه میدهد تا گرهی را که بهعنوان یک SGSN عمل میکند، فریب دهند. مسألهی نگرانکنندهتر این است که احتمال کلاهبرداری و جعل هویت وجود دارد، که در آن صورت مهاجم یک شناسهی آسیبدیده را به کار میبرد تا با هزینهی کاربر از اینترنت تلفن همراه استفاده کند.

در یک سناریوی دیگر، عامل مخرب میتواند دادهی نشست کاربر را که حاوی شناسههای مربوط به یک مشترک واقعی است بهمنظور جعل هویت شخص و دسترسی به اینترنت به سرقت ببرد. در همهی شبکههای آزمایششده، امکان استفاده از اینترنت تلفن همراه با هزینهی مشترکین و یا اپراتور وجود دارد.

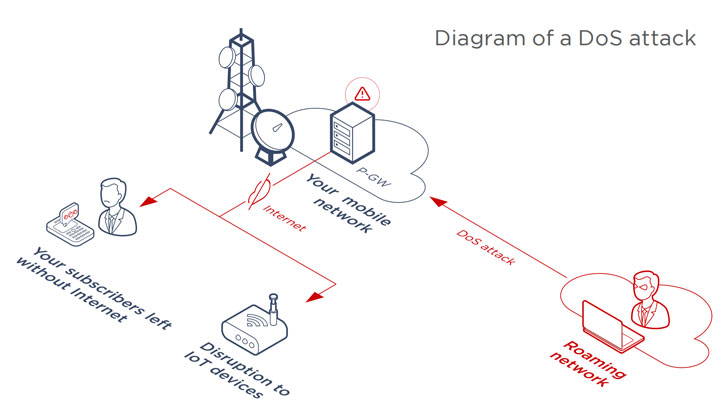

شرکت Positive Technologies بیان کرد که شبکههای ۵G که از EPC بهعنوان شبکهی اصلی برای ارتباطات بیسیم استفاده میکنند، در برابر حملات اسپوفینگ و افشای اطلاعات آسیبپذیر هستند. پژوهشگران بیان کردند که مختل شدن ارتباطات بهصورت گسترده، برای شبکههای ۵G خطرناک است، زیرا مشترکین آن دستگاههای اینترنت اشیا ازجمله تجهیزات صنعتی، خانههای هوشمند و زیرساخت شهری هستند.

برای مقابله با مسائل امنیتی، این شرکت از اپراتورها میخواهد که علاوهبر پیروی از توصیههای امنیتی GSMA برای تجزیه و تحلیل ترافیک در زمان واقعی، فیلترینگ IP بر اساس فهرست سفید و همچنین اقدامات مربوط به مسدودسازی فعالیت غیرقانونی را انجام دهند.

این گزارش نتیجهگیری میکند که در فرآیند طراحی شبکه باید امنیت در اولویت قرار گیرد. این مسأله درحالحاضر بیشتر از هر زمان دیگری صادق است زیرا اپراتورها شروع به مقابله با ساخت شبکههای ۵G میکنند. تلاش برای پیادهسازی راهکارهای امنیتی ممکن است هزینهی بیشتری داشته باشد یعنی در بهترین حالت اپراتورها احتمالاً نیاز به خرید تجهیزات اضافی خواهند داشت و در بدترین حالت ممکن است با آسیبپذیریهای امنیتی بلندمدتی که حتی بعدها نیز رفع نمیشود درگیر باشند.